隨著電子商務的迅猛發展,2011年被業界廣泛預測為“網購木馬年”。這一年,網絡威脅的重心從傳統的系統破壞和數據竊取,顯著轉向了以直接竊取用戶資金為目標的網購相關攻擊。這一趨勢深刻影響了網絡安全產品與技術的發展方向,并極大地推動了網絡與信息安全軟件開發的演進。

一、 “網購木馬年”的威脅全景

2011年,針對在線支付環節的木馬病毒呈現爆炸式增長。攻擊者不再滿足于炫耀技術或破壞系統,而是瞄準了網銀、第三方支付平臺(如支付寶)以及各大電商網站(如淘寶)的用戶。這些“網購木馬”主要通過釣魚網站、惡意廣告、捆綁在破解軟件或外掛中、以及即時通訊工具傳播。其技術特點鮮明:

1. 精準釣魚:偽造與正規網站高度相似的支付頁面,誘騙用戶輸入賬號、密碼、驗證碼。

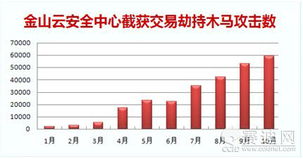

2. 交易劫持:在用戶發起真實交易時,木馬在后臺篡改支付信息,將資金轉入攻擊者控制的賬戶,而用戶界面卻顯示支付成功。

3. 隱蔽性強:采用Rootkit技術隱藏自身進程和文件,并頻繁更新免殺技術以逃避傳統特征碼殺毒軟件的查殺。

二、 安全產品的應對與演進

面對新型威脅,傳統“特征碼掃描”的殺毒軟件顯得力不從心。安全廠商的產品策略發生了關鍵轉變:

- 從“殺毒”到“防護”:產品重點從病毒清除前置到交易行為保護。專門針對網購場景的“安全衛士”、“網購保鏢”等模塊或獨立產品成為標配。它們通過安全瀏覽器、支付頁面防篡改、交易數字證書檢測、網絡連接監控等功能,在支付關鍵環節建立防線。

- 云安全普及:為了應對木馬的快速變種,將病毒特征庫和部分分析能力置于云端,實現威脅信息的實時共享與快速響應。客戶端輕量化,依賴云端鑒定未知文件,大大提升了對新威脅的響應速度。

- 主動防御技術強化:基于行為分析的主動防御(HIPS)和啟發式掃描技術得到更廣泛應用,旨在識別未知木馬的惡意行為(如鉤子注入、鍵盤記錄、篡改瀏覽器等),而不僅僅依賴已知病毒特征。

三、 網絡安全技術的深度創新

在底層技術層面,2011年的挑戰催生了一系列創新:

- 白名單與可信環境:除了傳統的黑名單(病毒庫)攔截,構建可信應用程序白名單和安全的“虛擬沙箱”環境成為重要思路。讓瀏覽器或支付程序在隔離的虛擬環境中運行,即使系統被感染,木馬也難以竊取到關鍵交易數據。

- 多因素認證推廣:動態口令卡、手機短信驗證碼、USB Key等雙因素認證方式從企業級市場加速向普通網民滲透,顯著提升了賬戶被盜用的門檻。

- 漏洞挖掘與響應:針對瀏覽器、第三方支付控件、流行購物軟件的安全漏洞挖掘成為黑白兩道的焦點。安全廠商的漏洞響應周期被要求大幅縮短,補丁推送更為及時。

四、 對信息安全軟件開發的啟示

“網購木馬年”給軟件開發,尤其是安全軟件和電商相關軟件的開發流程帶來了深遠影響:

- 安全開發生命周期(SDL)重要性凸顯:軟件,特別是涉及金融交易的客戶端和插件,必須在設計、編碼、測試的全周期嵌入安全考量,減少自身漏洞成為攻擊入口。

- 第三方庫與組件安全:開發中廣泛使用的第三方組件(如加密庫、圖形處理庫)若存在漏洞,將帶來巨大風險。對其安全性的審計與更新管理成為開發環節的一部分。

- 與安全軟件的合作與兼容:應用軟件開發商需要更多考慮與主流安全軟件的兼容性,避免因驅動、鉤子等底層技術的沖突被誤報為惡意軟件,同時也可以調用安全軟件提供的API來增強自身防護能力。

2011年“網購木馬”的猖獗,是網絡犯罪利益驅動化的一個里程碑。它迫使整個安全產業從理念到技術進行快速迭代。這場攻防博弈不僅催生了更貼合用戶實際需求的安全產品,也推動了云安全、行為防御等技術的成熟,并深刻教育了市場——網絡安全的核心已從保護設備轉向保護數據和交易本身。這一年所確立的許多防護思路與技術路徑,至今仍在深刻地影響著網絡與信息安全領域的發展。