在現代網絡環境中,路由器作為家庭和企業網絡的核心樞紐,其安全配置至關重要。其中,通過192.168.1.1這一常見默認網關地址訪問路由器管理界面,進行無線網絡(Wi-Fi)的預共享密鑰(PSK)設置,是保障無線網絡安全的第一步。隨著網絡攻擊手段的日益復雜,專業的網絡與信息安全軟件的開發也成為保護數字資產的關鍵防線。本文將詳細介紹這兩方面的實踐與關聯。

一、 192.168.1.1路由器PSK無線網絡安全設置詳解

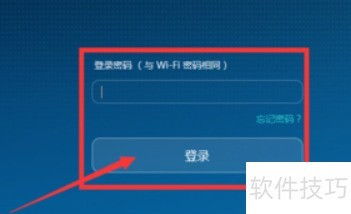

- 訪問管理界面:在連接該路由器的設備瀏覽器中輸入

http://192.168.1.1,使用管理員賬號密碼登錄(通常見于路由器底部標簽)。

- 定位無線設置:在管理界面中,尋找“無線設置”、“Wi-Fi設置”或“安全設置”等相關菜單。

- 配置PSK(關鍵步驟):

- 加密協議選擇:務必選擇強加密協議,如 WPA2-Personal(AES) 或更高級的 WPA3(若路由器支持)。絕對避免使用已被證明存在嚴重漏洞的WEP協議。

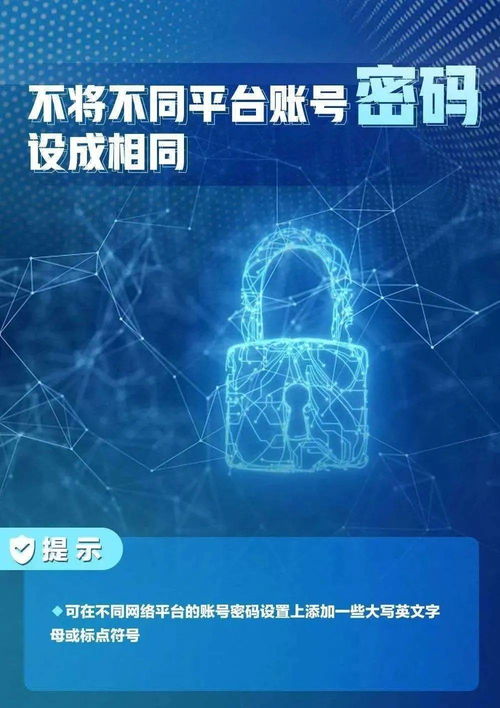

- 設置強密碼(PSK):密碼是PSK模式的核心。一個強的無線密碼應至少包含12位字符,混合大小寫字母、數字和特殊符號,且避免使用字典單詞、生日等易猜信息。此密碼即為設備連接Wi-Fi時需要輸入的密碼。

- 隱藏SSID(可選):可以關閉“廣播SSID”功能,使無線網絡名稱不被公開掃描到,增加一層隱蔽性。

- 啟用MAC地址過濾(進階):可以配置只允許已知設備的物理地址(MAC地址)接入網絡,但這并非絕對安全,因為MAC地址可被偽造。

- 保存并重啟:完成設置后,保存配置并重啟路由器以使更改生效。所有無線設備需使用新密碼重新連接。

此過程的核心在于通過強大的、獨一無二的PSK,結合強加密協議,構建無線網絡的第一道物理邊界防線。

二、 網絡與信息安全軟件開發:從防御到主動監控

僅僅依賴路由器的基礎安全設置是不夠的。專業的網絡與信息安全軟件提供了更深層、更動態的保護。此類軟件的開發涉及多個關鍵領域:

- 核心安全功能開發:

- 防火墻與入侵檢測/防御系統(IDS/IPS):開發能夠分析網絡流量、識別并阻止惡意攻擊(如DDoS、端口掃描、SQL注入等)的軟件模塊。

- 漏洞掃描與評估:開發自動化工具,主動掃描網絡設備(包括路由器192.168.1.1)、服務器和應用程序的已知漏洞,并提供修復優先級建議。

- 加密通信實現:開發集成SSL/TLS庫的應用程序,確保數據在傳輸過程中的機密性與完整性,這與Wi-Fi的PSK加密形成端到端保護。

- 惡意軟件分析與防護:開發基于行為分析、啟發式掃描和沙箱技術的反病毒、反勒索軟件引擎。

- 開發中的安全考量(安全開發生命周期SDL):

- 威脅建模:在軟件設計初期,即識別潛在威脅(如針對路由器管理界面的暴力破解、中間人攻擊)。

- 安全編碼實踐:防止緩沖區溢出、輸入驗證不全、不安全的數據存儲等常見漏洞。

- 依賴項安全管理:確保使用的第三方庫和組件沒有已知安全漏洞。

- 滲透測試與審計:在發布前,對軟件進行模擬攻擊測試,包括測試其對網絡設備配置錯誤的響應能力。

三、 兩者的協同:構建縱深防御體系

“192.168.1.1的PSK設置”與“安全軟件開發”并非孤立,它們共同構成網絡安全的縱深防御:

- 邊界與內部防御結合:強PSK設置了堅固的無線接入邊界。而部署在網絡內部的安全軟件(如終端殺毒軟件、網絡流量監控系統)則負責檢測已突破邊界或源于內部的威脅。

- 配置管理與軟件監控互補:安全軟件可以監控路由器等網絡設備的配置是否被異常篡改(例如,管理員密碼被改、DHCP設置被劫持),并及時告警。

- 身份認證的延伸:PSK是設備接入網絡的憑證。企業級安全軟件則提供更細粒度的身份認證與訪問控制(如零信任網絡訪問ZTNA),確保即使用戶接入Wi-Fi,也只能訪問授權資源。

結論

正確配置192.168.1.1路由器的PSK無線安全是每個網絡用戶應掌握的基礎技能,它奠定了網絡安全的物理基礎。面對高級持續性威脅(APT)和復雜惡意軟件,這僅是起點。專業的網絡與信息安全軟件開發,通過持續的技術創新與嚴謹的開發流程,提供了動態、智能、深度的安全防護能力。將穩健的基礎設施配置與先進的安全軟件相結合,方能構建一個真正 resilient(有彈性的)網絡安全防御體系,在數字化時代守護個人與組織的核心數據與隱私。